WhatsApp quer facilitar a vida de novos membros em grupos

WhatsApp quer facilitar a vida de novos membros em grupos

WhatsApp quer facilitar a vida de novos membros de grupos (ilustração: Vitor Pádua/Tecnoblog)

Resumo

WhatsApp testa o compartilhamento de histórico de conversas em grupos com novos membros.

A funcionalidade foi encontrada no beta para iOS e virá desativada por padrão, visando controle sobre o que é compartilhado.

Mensagens compartilhadas continuarão protegidas por criptografia de ponta a ponta.

O WhatsApp começou a testar um recurso que permite compartilhar o histórico recente de mensagens com novos integrantes de grupos. A funcionalidade foi encontrada na versão para iPhone através do programa beta TestFlight.

A função quer resolver aquele problema de ter que explicar a novos usuários o que já foi comentado anteriormente em um grupo. De acordo com o site especializado WABetaInfo, o aplicativo vai exigir uma autorização para compartilhamento.

O recurso já havia sido identificado anteriormente em testes no Android e, com essa etapa no iOS, o WhatsApp começa a alinhar o funcionamento entre as duas plataformas móveis.

Como vai funcionar o compartilhamento do histórico?

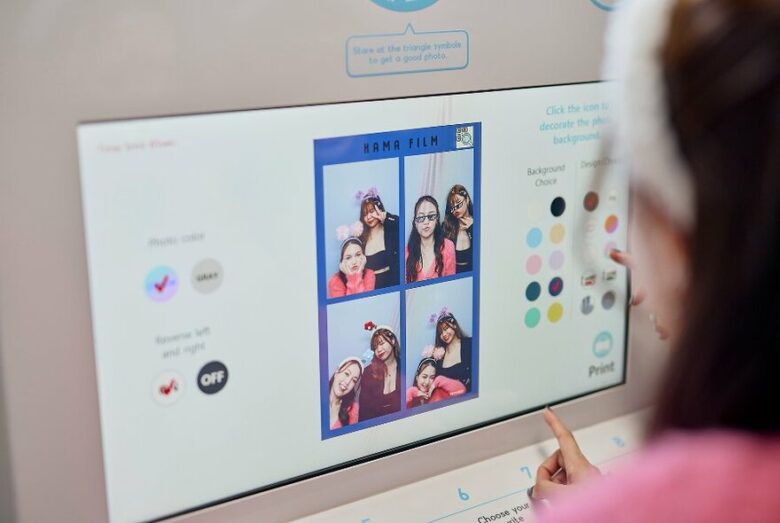

WhatsApp testa envio de histórico de conversas (imagem: reprodução/WABetaInfo)

A função permite enviar até 100 mensagens recentes, desde que tenham sido trocadas nos últimos 14 dias antes da entrada do novo membro. Para verificar se a opção está disponível, o usuário precisará adicionar alguém ao grupo e acessar a tela de informações da conversa. Ao selecionar “Adicionar participante”, pode surgir, ao final do processo, a opção de compartilhar mensagens recentes.

Caso apareça, o usuário escolhe se deseja enviar o histórico e quantas mensagens serão compartilhadas, podendo optar por um número menor que o limite máximo. A ideia é dar mais controle sobre o que será repassado, evitando o envio automático de todo o conteúdo recente.

As mensagens compartilhadas aparecem destacadas visualmente para o novo integrante. Para os demais participantes, o WhatsApp também sinaliza que o histórico foi enviado, indicando quem realizou o compartilhamento.

O pessoal do WABetaInfo também menciona que o recurso estará desativado por padrão. A decisão de compartilhar ou não o histórico cabe exclusivamente ao usuário que está adicionando o novo participante.

As mensagens compartilhadas continuam protegidas por criptografia de ponta a ponta, utilizando as chaves de segurança armazenadas no dispositivo da pessoa que adicionou o novo membro.

Quando chega para todos?

Por enquanto, o recurso está restrito a parte dos testadores da versão beta no iOS.

Ainda não há uma data confirmada para o lançamento, mas usuários com acesso ao teste já conseguem compartilhar mensagens até mesmo com pessoas que ainda não receberam a funcionalidade em suas contas.

WhatsApp quer facilitar a vida de novos membros em grupos

WhatsApp quer facilitar a vida de novos membros em grupos

Fonte: Tecnoblog