Galaxy Tab S10 Lite 5G tem 23% de desconto com cupom no Magalu

Galaxy Tab S10 Lite 5G tem 23% de desconto com cupom no Magalu

Galaxy Tab S10 Lite 5G 128 GB

R$ 2.314,77

R$ 2.999,0023% OFF

Prós

Possibilidade de expansão via cartão SD

Capa e caneta inclusas

Bateria de 8.000 mAh

7 anos de atualizações Android OS

Contras

Câmeras inferiores ao Galaxy Tab S10 FE

Carregador na caixa de apenas 15 W

PIX

Cupom

MAGALU150

R$ 2.314,77 Magazine Luiza

Participe dos canais de ofertas do Achados do TB

WhatsApp

Telegram

O Galaxy Tab S10 Lite 5G (128 GB) está à venda por R$ 2.314 no Pix com o cupom MAGALU150 no Magazine Luiza. A oferta concede um desconto de 23% sobre o preço de lançamento de R$ 2.999. O tablet da Samsung é uma opção intermediária que atende a objetivos de estudos, desenhos e trabalho.

Tab S10 Lite possui tela de 90 Hz e conexão 5G

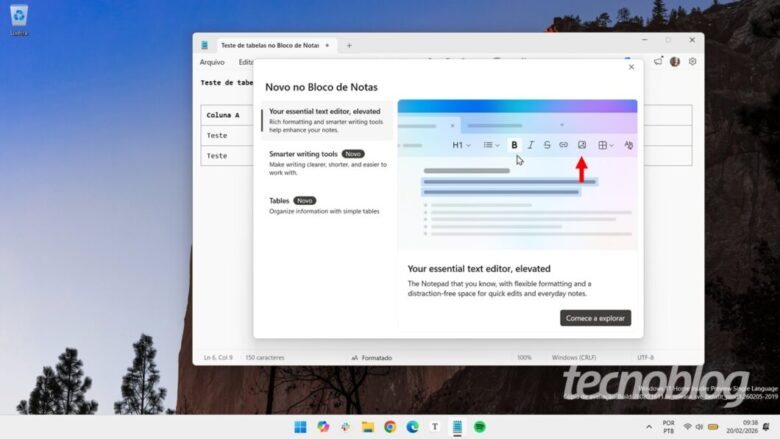

Tablet intermediário da Samsung apresenta resolução de 1.320 x 2.112 pixels (imagem: Divulgação/Samsung)

O dispositivo apresenta tela TFT LCD de 10,9 polegadas, um tamanho que permite campo de visão confortável e que ao mesmo tempo não ocupa muito espaço para carregar na mochila ou bolsa. Além disso, possui taxa de atualização de 90 Hz. A experiência de navegação vai entregar transições suaves de tela e animações gráficas.

O suporte a rede 5G é um diferencial por proporcionar uma internet móvel veloz e autonomia em relação a dependência do Wi-Fi, possibilitando circunstâncias mais favoráveis de uso. A conectividade ainda inclui Bluetooth 5.3 e GPS; por outro lado não conta com NFC.

O Galaxy Tab S10 Lite internamente vem equipado pelo chipset Exynos 1380 com arquitetura de 5 nanômetros e 6 GB de memória RAM. O conjunto vai fornecer um desempenho satisfatório para rodar jogos intermediários e executar aplicativos educacionais ou corporativos.

Galaxy Tab S10 Lite vem com a caneta S Pen (imagem: Divulgação/Samsung)

O tablet da Samsung vem com a caneta S Pen que amplia as possibilidades de uso principalmente com anotações e desenhos. Por sair da caixa com o sistema Android 15, oferece funcionalidades da suíte Galaxy AI, como o Circule para Pesquisar. A Samsung promete fornecer até sete atualizações principais.

A bateria de 8.000 mAh tem capacidade suficiente para entregar autonomia para jornadas de trabalho remoto e estudos. Ainda assim, o carregamento de 25 W completa o ciclo total de carga em mais ou menos duas horas.

O Galaxy Tab S10 Lite 5G de 128 GB em oferta com 23% de desconto no Magazine Luiza possui um slot para cartões micro SDXC para expandir o armazenamento interno. Por fim, traz câmeras traseira de 8 MP e frontal de 5 MP que atendem a demandas de fotos básicas e chamadas de vídeo.

Aviso de ética: ao clicar em um link de afiliado, o preço não muda para você e recebemos uma comissão.Galaxy Tab S10 Lite 5G tem 23% de desconto com cupom no Magalu

Galaxy Tab S10 Lite 5G tem 23% de desconto com cupom no Magalu

Fonte: Tecnoblog